ما هو الديب ويب الذي يحذر منه الجميع؟

ما هو الديب ويب الذي يحذر منه الجميع؟ من المؤكد انك سمعت من قبل جُملة الديب الويب او الدارك ويب ومعناهم الانترنت المظلم أو الخفي والذي يستطيع أي شخص الدخول عليهم بسهولة.

في البداية عليك أن تعلم أن دخول الديب ويب ليس سهل كما ان مواقع الديب ويب مختلفة عن المواقع التي نستخدمها في الانترنت العادي وبالتأكيد أنك قد سمعت عند أخطر مواقع الديب ويب والعمليات التي تتم من خلفها وبالتأكيد قد سمعت عن جرائم الديب ويب العديدة والغير انسانية لذلك يجب عليك الحذر عند استخدامه ويجب أن تعلم ان المتصفحات العادية لا تستطيع استخدامها للدخول إليه ولا يوجد جملة متصفح الديب ويب لانه لا يوجد متصفح واحد بل أكثر ولكنهم ليسوا مشهورين وسنتكلم عنه ايضاً وعن طريقة الدخول إليه وأتخاذ كافة الاجراءت الامنية حتي لا يصيبك أي مكروه وفي النهاية إذا كنت قد دخلت إليه من قبل فلا تنسي أخبارنا عن تجربة دخول الديب ويب الخاصة بك في التعليقات, نبدأ بأول شئ في مقالنا وهو.

تعريف الـ Dark web

شبكة الويب المظلمة هي المجموعة المخفية لمواقع الإنترنت التي لا يمكن الوصول إليها إلا من خلال مستعرض ويب متخصص. يتم استخدامه لإبقاء نشاط الإنترنت مجهولًا وخاصًا ، مما قد يكون مفيدًا في كل من التطبيقات القانونية وغير القانونية. بينما يستخدمه البعض للتهرب من الرقابة الحكومية ، فمن المعروف أيضًا أنه يُستخدم في أنشطة غير قانونية للغاية.

ما هو الويب المظلم والويب العميق والويب السطحي؟

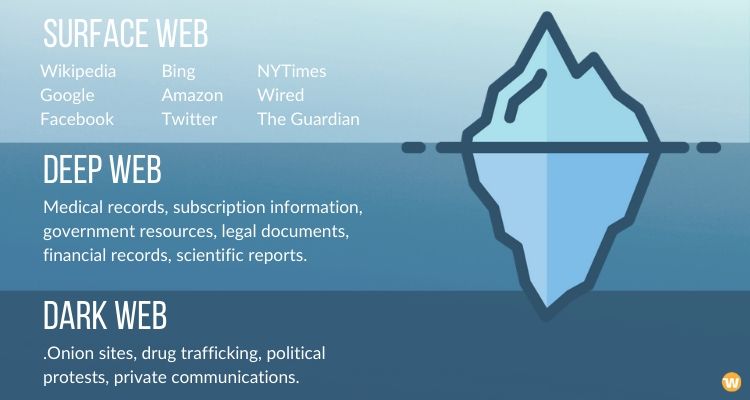

الإنترنت كبير حيث يوجد ملايين من صفحات الويب وقواعد البيانات والخوادم تعمل جميعها على مدار 24 ساعة في اليوم. لكن ما يسمى بالإنترنت “المرئي” (المعروف أيضًا باسم الويب السطحي أو الويب المفتوح) – المواقع التي يمكن العثور عليها باستخدام محركات البحث مثل Google و Yahoo – هو مجرد قمة جبل الجليد.

هناك العديد من المصطلحات المحيطة بشبكة الويب غير المرئية ، ولكن من المفيد معرفة مدى اختلافها إذا كنت تخطط للتصفح بعيدًا عن المسار المطروق.

الويب السطحي أو الويب المفتوح

الشبكة المفتوحة ، أو الشبكة السطحية ، هي الطبقة السطحية “المرئية”. إذا واصلنا تصور الويب بالكامل مثل جبل جليدي ، فستكون الشبكة المفتوحة هي الجزء العلوي الموجود فوق الماء. من وجهة نظر إحصائية ، تشكل هذه المجموعة من المواقع والبيانات أقل من 5٪ من إجمالي الإنترنت.

يتم تضمين جميع مواقع الويب الشائعة التي يتم الوصول إليها عبر المتصفحات التقليدية مثل Google Chrome و Internet Explorer و Firefox هنا. عادةً ما يتم تمييز مواقع الويب باستخدام مشغلي السجل مثل “.com” و “.org” ويمكن العثور عليها بسهولة باستخدام محركات البحث الشائعة.

من الممكن تحديد مواقع الويب السطحية لأن محركات البحث يمكنها فهرسة الويب عبر الروابط المرئية (وهي عملية تسمى “الزحف” بسبب انتقال محرك البحث عبر الويب مثل العنكبوت).

الـ Deep web

تقع شبكة الويب العميقة تحت السطح وتمثل ما يقرب من 90٪ من جميع مواقع الويب. سيكون هذا جزءًا من جبل جليدي تحت الماء ، أكبر بكثير من الشبكة السطحية. في الواقع ، هذا الويب المخفي كبير جدًا لدرجة أنه من المستحيل اكتشاف عدد الصفحات أو مواقع الويب النشطة في أي وقت.

بالاستمرار في هذا القياس ، يمكن اعتبار محركات البحث الكبيرة مثل قوارب الصيد التي يمكنها فقط “التقاط” مواقع الويب القريبة من السطح. كل شيء آخر ، من المجلات الأكاديمية إلى قواعد البيانات الخاصة والمزيد من المحتوى غير المشروع ، بعيد المنال. تتضمن شبكة الويب العميقة هذه أيضًا الجزء الذي نعرفه باسم الويب المظلم.

في حين أن العديد من المنافذ الإخبارية تستخدم “الويب العميق” و “الويب المظلم” بالتبادل ، فإن الكثير من الجزء العميق ككل يعتبر قانونيًا وآمنًا تمامًا. تتضمن بعض أكبر أجزاء الويب العميق ما يلي:

- قواعد البيانات: كل من مجموعات الملفات المحمية بشكل عام والخاص والتي لا ترتبط بمناطق أخرى من الويب ، ليتم البحث عنها فقط داخل قاعدة البيانات نفسها.

- الإنترانت: الشبكات الداخلية للمؤسسات والحكومات والمرافق التعليمية المستخدمة للتواصل والتحكم في الجوانب الخاصة داخل مؤسساتهم.

إذا كنت تتساءل عن كيفية الوصول إلى الويب العميق ، فمن المحتمل أنك تستخدمه يوميًا بالفعل. يشير مصطلح “الويب العميق” إلى جميع صفحات الويب التي لا يمكن التعرف عليها بواسطة محركات البحث. قد يتم إخفاء مواقع الويب العميقة خلف كلمات مرور أو جدران أمنية أخرى ، بينما يخبر البعض الآخر محركات البحث بعدم “الزحف” إليها. بدون روابط مرئية ، تكون هذه الصفحات مخفية لأسباب مختلفة.

على شبكة الويب العميقة الأكبر ، يكون المحتوى “المخفي” أكثر نظافة وأمانًا بشكل عام. كل شيء من منشورات المدونة قيد المراجعة وإعادة تصميم صفحات الويب المعلقة ، إلى الصفحات التي تصل إليها عند إجراء معاملاتك المصرفية عبر الإنترنت ، هي جزء من شبكة الويب العميقة. علاوة على ذلك ، لا تشكل هذه أي تهديد لجهاز الكمبيوتر الخاص بك أو سلامتك بشكل عام. يتم إخفاء معظم هذه الصفحات عن الويب المفتوح لحماية معلومات المستخدم وخصوصيته ، مثل:

- الحسابات المالية مثل البنوك والتقاعد

- حسابات البريد الإلكتروني والرسائل الاجتماعية

- قواعد بيانات الشركات الخاصة

- المعلومات الحساسة HIPPA مثل الوثائق الطبية

- الملفات القانونية

إن المغامرة في عمق الويب يجلب المزيد من الخطر على الضوء. بالنسبة لبعض المستخدمين ، توفر أجزاء من الويب العميق الفرصة لتجاوز القيود المحلية والوصول إلى خدمات التلفزيون أو الأفلام التي قد لا تكون متوفرة في مناطقهم المحلية. يتعمق البعض الآخر إلى حد ما لتنزيل الموسيقى المقرصنة أو سرقة الأفلام التي لم يتم عرضها بعد في المسارح.

في الطرف المظلم للويب ، ستجد المحتوى والنشاط الأكثر خطورة. تقع مواقع Tor على هذا الطرف البعيد من شبكة الويب العميقة ، والتي تُعتبر “شبكة ويب مظلمة” ولا يمكن الوصول إليها إلا من خلال متصفح مجهول.

يعتبر أمان الويب العميق أكثر ارتباطًا بمستخدم الإنترنت العادي أكثر من أمان الويب المظلم ، حيث قد ينتهي بك الأمر في مناطق خطرة عن طريق الصدفة: لا يزال من الممكن الوصول إلى العديد من أجزاء الويب العميق في متصفحات الإنترنت العادية. هذه هي الطريقة التي يمكن للمستخدمين التنقل بها عبر مسارات عرضية كافية وينتهي بهم الأمر في موقع قرصنة أو منتدى سياسي راديكالي أو مشاهدة محتوى عنيف مزعج.

الـ dark web

يشير الويب المظلم إلى المواقع التي لم تتم فهرستها ولا يمكن الوصول إليها إلا عبر متصفحات الويب المتخصصة. تعتبر الشبكة المظلمة ، الأصغر حجمًا من الشبكة السطحية الصغيرة ، جزءًا من شبكة الويب العميقة. باستخدام رؤية المحيط والجبل الجليدي لدينا ، ستكون الشبكة المظلمة هي الطرف السفلي من الجبل الجليدي المغمور.

ومع ذلك ، فإن الشبكة المظلمة هي جزء مخفي للغاية من شبكة الويب العميقة التي سيتفاعل معها القليلون أو حتى يروها. بعبارة أخرى ، تغطي شبكة الويب العميقة كل شيء تحت السطح لا يزال يمكن الوصول إليه باستخدام البرنامج المناسب ، بما في ذلك الويب المظلم.

يكشف تحطيم بناء الويب المظلم عن بعض الطبقات الأساسية التي تجعله ملاذاً مجهولاً:

- لا توجد فهرسة لصفحات الويب من خلال محركات البحث السطحية على الويب. لا يمكن لـ Google وأدوات البحث الشائعة الأخرى اكتشاف أو عرض نتائج للصفحات داخل الويب المظلم.

- “أنفاق حركة المرور الافتراضية” عبر بنية تحتية عشوائية للشبكة.

- لا يمكن الوصول إليها من قبل المتصفحات التقليدية بسبب مشغل التسجيل الفريد الخاص بها. أيضًا ، يتم إخفاؤه أيضًا من خلال إجراءات أمان الشبكة المختلفة مثل جدران الحماية والتشفير.

غالبًا ما تم ربط سمعة الويب المظلم بقصد إجرامي أو محتوى غير قانوني ، ومواقع “تداول” حيث يمكن للمستخدمين شراء سلع أو خدمات غير مشروعة. ومع ذلك ، فقد استفادت الأطراف القانونية من هذا الإطار أيضًا.

عندما يتعلق الأمر بأمان الويب المظلم ، فإن مخاطر الويب العميقة تختلف تمامًا عن مخاطر الويب المظلم. لا يمكن بالضرورة أن يتم التعثر في النشاط السيبراني غير القانوني بسهولة ، ولكنه يميل إلى أن يكون أكثر خطورة وتهديدًا إذا كنت تبحث عنه. قبل أن نفكك تهديدات الويب المظلم ، دعنا نستكشف كيف ولماذا يصل المستخدمون إلى هذه المواقع.

طريقة الدخول الي الـ Dark web

كانت شبكة الويب المظلمة ذات يوم منطقة للقراصنة وضباط إنفاذ القانون ومجرمي الإنترنت. ومع ذلك ، فإن التكنولوجيا الجديدة مثل التشفير وبرنامج متصفح إخفاء الهوية ، Tor ، تجعل من الممكن الآن لأي شخص الغوص في الظلام إذا كان مهتمًا.

يوفر متصفح شبكة Tor (مشروع Onion Routing) للمستخدمين الوصول لزيارة مواقع الويب باستخدام ملف. مشغل السجل. هذا المتصفح هو خدمة تم تطويرها في الأصل في الجزء الأخير من التسعينيات من قبل مختبر أبحاث البحرية الأمريكية.

نظرًا لفهم أن طبيعة الإنترنت تعني نقصًا في الخصوصية ، تم إنشاء إصدار مبكر من Tor لإخفاء اتصالات التجسس. في النهاية ، تم إعادة توجيه إطار العمل وأصبح منذ ذلك الحين متاحًا للعامة في شكل المتصفح الذي نعرفه اليوم. يمكن لأي شخص تنزيله مجانًا.

فكر في Tor كمتصفح ويب مثل Google Chrome أو Firefox. والجدير بالذكر أنه بدلاً من اتخاذ المسار المباشر بين جهاز الكمبيوتر الخاص بك والأجزاء العميقة من الويب ، يستخدم متصفح Tor مسارًا عشوائيًا من الخوادم المشفرة المعروفة باسم “العقد”. يتيح ذلك للمستخدمين الاتصال بشبكة الويب العميقة دون الخوف من تتبع أفعالهم أو كشف سجل المتصفح الخاص بهم.

تستخدم المواقع الموجودة على الويب العميق أيضًا Tor (أو برامج مشابهة مثل I2P ، “مشروع الإنترنت غير المرئي”) لتظل مجهولة الهوية ، مما يعني أنك لن تتمكن من معرفة من يقوم بتشغيلها أو مكان استضافتها.

هل من غير القانوني الذهاب إلى الويب المظلم؟

ببساطة ، لا يعتبر الوصول إلى الويب المظلم غير قانوني. في الواقع ، تعتبر بعض الاستخدامات قانونية تمامًا وتدعم قيمة “الويب المظلم”. على الويب المظلم ، يمكن للمستخدمين البحث عن ثلاث فوائد واضحة من استخدامه:

- إخفاء هوية المستخدم

- خدمات ومواقع لا يمكن تعقبها فعليًا

- القدرة على اتخاذ إجراءات غير قانونية لكل من المستخدمين والمقدمين

على هذا النحو ، اجتذبت شبكة الويب المظلمة العديد من الأطراف التي كانت ستتعرض للخطر بخلاف ذلك من خلال الكشف عن هوياتها عبر الإنترنت. كان ضحايا الانتهاكات والاضطهاد والمبلغون عن المخالفات والمعارضون السياسيون مستخدمين متكررين لهذه المواقع المخفية. لكن بالطبع ، يمكن أن تمتد هذه الفوائد بسهولة إلى أولئك الذين يريدون التصرف خارج قيود القوانين بطرق أخرى غير قانونية بشكل واضح.

عند النظر إليها من خلال هذه العدسة ، تستند شرعية الويب المظلم إلى كيفية تفاعلك كمستخدم معها. قد تسقط في جانب الخطوط القانونية لأسباب عديدة مهمة لحماية الحرية. قد يتصرف الآخرون بطرق غير قانونية لحماية وسلامة الآخرين. دعنا نكشف عن هذين المفهومين من حيث “متصفح الويب المظلم” والمواقع الإلكترونية نفسها.

هل متصفح Tor غير قانوني للاستخدام؟

في نهاية البرنامج ، لا يعد استخدام Tor والمتصفحات المجهولة الأخرى أمرًا غير قانوني تمامًا. في الواقع ، لا ترتبط متصفحات “الويب المظلم” هذه حصريًا بهذا الجزء من الإنترنت. يستفيد العديد من المستخدمين الآن من Tor لتصفح كل من الإنترنت العام والأجزاء الأعمق من الويب بشكل خاص.

الخصوصية التي يوفرها متصفح Tor مهمة في العصر الرقمي الحالي. تشارك الشركات والهيئات الإدارية على حد سواء حاليًا في المراقبة غير المصرح بها للنشاط عبر الإنترنت. لا يريد البعض ببساطة أن تعرف الوكالات الحكومية أو حتى موفرو خدمة الإنترنت (ISPs) ما يبحثون عنه عبر الإنترنت ، في حين أن البعض الآخر ليس لديه خيارات كثيرة. غالبًا ما يُمنع المستخدمون في البلدان ذات الوصول الصارم وقوانين المستخدم من الوصول حتى إلى المواقع العامة ما لم يستخدموا عملاء Tor والشبكات الافتراضية الخاصة (VPN).

ومع ذلك ، لا يزال بإمكانك اتخاذ إجراءات غير قانونية داخل Tor يمكن أن تدينك بغض النظر عن شرعية المتصفح. يمكنك بسهولة استخدام Tor في محاولة لقرصنة المحتوى المحمي بحقوق الطبع والنشر من الويب العميق أو مشاركة مواد إباحية غير قانونية أو الانخراط في الإرهاب السيبراني. استخدام متصفح قانوني لن يجعل أفعالك تقع في الجانب الأيمن من القانون.

هل المواقع على الويب المظلم غير قانونية للاستخدام والزيارة؟

في نهاية الشبكة ، تكون شبكة الويب المظلمة أقرب إلى منطقة رمادية. عادةً ما يعني استخدام الويب المظلم أنك تحاول الانخراط في نشاط لا يمكنك القيام به في نظر الجمهور.

بالنسبة لمنتقدي الحكومة وغيرهم من المدافعين الصريحين ، قد يخشون رد الفعل العنيف إذا تم اكتشاف هوياتهم الحقيقية. بالنسبة لأولئك الذين تحملوا الأذى على أيدي الآخرين ، فقد لا يرغبون في أن يكتشف المهاجمون محادثاتهم حول الحدث. إذا اعتبرت الهيئات الإدارية التي تنتمي إليها نشاطًا ما غير قانوني ، فسيكون ذلك غير قانوني.

ومع ذلك ، فإن عدم الكشف عن هويته يأتي بجانب مظلم لأن المجرمين والمتسللين الأشرار يفضلون أيضًا العمل في الظل. على سبيل المثال ، تعتبر الهجمات الإلكترونية والاتجار من الأنشطة التي يعرف المشاركون أنها ستجرمهم. يأخذون هذه الإجراءات إلى الويب المظلم للاختباء لهذا السبب.

في النهاية ، يعد تصفح هذه المساحات ببساطة غير قانوني ولكنه قد يمثل مشكلة بالنسبة لك. في حين أنه ليس غير قانوني ككل ، فإن النشاط البغيض يعيش في أجزاء كثيرة من الويب المظلم. يمكن أن يعرضك لمخاطر غير ضرورية إذا لم تكن حريصًا أو مستخدمًا متقدمًا ومتمرسًا في الكمبيوتر على دراية بتهديداته. إذن ، ما هو استخدام الويب المظلم عند استخدامه في نشاط غير قانوني؟

أنواع التهديدات على الويب المظلم

إذا كنت تفكر في استخدام الويب المظلم لأغراض الخصوصية الأساسية ، فربما لا يزال لديك تساؤل ، “هل استخدام الويب المظلم خطر؟” لسوء الحظ ، يمكن أن يكون مكانًا خطيرًا للغاية. فيما يلي بعض التهديدات الشائعة التي قد تواجهها أثناء تجارب التصفح الخاصة بك:

البرمجيات الخبيثة والفيروسات

البرامج الضارة – أي البرامج الضارة – حية بالكامل عبر شبكة الويب المظلمة. غالبًا ما يتم تقديمها في بعض البوابات لمنح الجهات الفاعلة في التهديد أدوات للهجمات الإلكترونية. ومع ذلك ، فإنه يستمر أيضًا في جميع أنحاء شبكة الويب المظلمة لإصابة المستخدمين المطمئنين تمامًا كما يحدث في بقية الويب.

لا يحمل الويب المظلم نفس عدد العقود الاجتماعية التي يتبعها موفرو مواقع الويب لحماية المستخدمين على بقية الويب. على هذا النحو ، يمكن أن يجد المستخدمون أنفسهم معرضين بانتظام لبعض أنواع البرامج الضارة مثل:

- كيلوغرز

- البرامج الضارة لـ Botnet

- برامج الفدية

- البرامج الضارة للتصيد الاحتيالي

إذا اخترت متابعة استكشاف أي مواقع على الويب المظلم ، فأنت بذلك تعرض نفسك لخطر الاستفراد والاستهداف للاختراق وغير ذلك. يمكن اكتشاف معظم الإصابات بالبرامج الضارة بواسطة برامج أمان الأجهزة الطرفية.

يمكن أن تمتد تهديدات التصفح عبر الإنترنت إلى العالم غير المتصل إذا كان من الممكن استغلال اتصال الكمبيوتر أو الشبكة. إخفاء الهوية أمر قوي مع Tor وإطار الويب المظلم ، لكنه ليس معصومًا عن الخطأ. يمكن لأي نشاط عبر الإنترنت أن يحمل فتات الخبز إلى هويتك إذا حفر شخص ما بعيدًا بما فيه الكفاية.

الرقابة الحكومية

مع تجاوز العديد من المواقع المستندة إلى Tor من قبل سلطات الشرطة في جميع أنحاء العالم ، هناك خطر واضح من أن تصبح هدفًا للحكومة لمجرد زيارة موقع ويب مظلم.

تم اختطاف أسواق المخدرات غير القانونية مثل طريق الحرير لمراقبة الشرطة في الماضي. من خلال استخدام البرامج المخصصة للتسلل إلى النشاط وتحليله ، سمح ذلك لمسؤولي القانون باكتشاف هويات المستخدمين للمستفيدين والمارة على حد سواء. حتى إذا لم تقم بالشراء مطلقًا ، فقد تتم مراقبتك وتجريم نفسك لأنشطة أخرى في وقت لاحق من الحياة.

يمكن أن تعرضك عمليات التسلل لخطر مراقبة أنواع النشاط الأخرى أيضًا. يمكن أن يكون التهرب من القيود الحكومية لاستكشاف أيديولوجيات سياسية جديدة جريمة يعاقب عليها القانون في بعض البلدان. تستخدم الصين ما يُعرف باسم “جدار الحماية العظيم” الذي يحد من الوصول إلى المواقع الشهيرة لهذا السبب بالتحديد. قد يؤدي خطر كونك زائرًا لهذا المحتوى إلى وضعك في قائمة مراقبة أو استهداف فوري لعقوبة السجن.

الغش والاحتيال

قد تكون بعض الخدمات المزعومة مثل “القتلة” المحترفين مجرد خدع مصممة لتحقيق الربح من العملاء الراغبين. أشارت التقارير إلى أن الويب المظلم يقدم العديد من الخدمات غير القانونية ، من الاغتيالات المدفوعة إلى الاتجار بالجنس والأسلحة.

بعض هذه التهديدات معروفة ومثبتة تنتشر في هذا الجزء من الويب. ومع ذلك ، قد يستغل الآخرون سمعة الويب المظلم لخداع المستخدمين بدفع مبالغ كبيرة من المال. أيضًا ، قد يحاول بعض المستخدمين على الويب المظلم محاولات الخداع لسرقة هويتك أو معلوماتك الشخصية للابتزاز.

حماية المستخدم النهائي ضد الاستغلال من قبل الويب المظلم

بغض النظر عن كونك نشاطًا تجاريًا أو والدًا أو أي مستخدم آخر للويب ، ستحتاج إلى اتخاذ الاحتياطات اللازمة للحفاظ على معلوماتك وحياتك الخاصة بعيدًا عن الويب المظلم.

تعد مراقبة سرقة الهوية أمرًا بالغ الأهمية إذا كنت ترغب في منع إساءة استخدام معلوماتك الخاصة. يمكن توزيع جميع أنواع البيانات الشخصية عبر الإنترنت لتحقيق الربح. تنتشر كلمات المرور والعناوين الفعلية وأرقام الحسابات المصرفية وأرقام الضمان الاجتماعي في شبكة الإنترنت المظلمة طوال الوقت. قد تكون مدركًا بالفعل أنه يمكن للجهات الخبيثة استخدام هذه العناصر لإلحاق الضرر بائتمانك ، والانخراط في السرقة المالية ، وخرق حساباتك الأخرى عبر الإنترنت. يمكن أن يؤدي تسريب البيانات الشخصية أيضًا إلى الإضرار بسمعتك من خلال الاحتيال الاجتماعي.

الحماية من البرامج الضارة والفيروسات لها نفس الأهمية لمنع الجهات الخبيثة من استغلالك. تمتلئ شبكة الويب المظلمة بسرقة المعلومات من المستخدمين المصابين بالبرامج الضارة. يمكن للمهاجمين استخدام أدوات مثل keyloggers لجمع بياناتك ، ويمكنهم التسلل إلى نظامك على أي جزء من الويب. تعد برامج أمان نقطة النهاية مثل Kaspersky Security Cloud شاملة لتغطية كل من مراقبة الهوية والدفاعات المضادة للفيروسات.

كيفية الوصول إلى الويب المظلم بأمان

إذا كانت لديك حاجة مشروعة أو قابلة للتطبيق للوصول إلى الويب المظلم ، فستحتاج إلى التأكد من بقائك آمنًا إذا قررت استخدامه.

7 نصائح للوصول الآمن إلى الويب المظلم

- ثق بحدسك. لتجنب التعرض للخداع ، ستحتاج إلى حماية نفسك بالسلوك الذكي على الويب. ليس كل شخص كما يبدو. يتطلب البقاء بأمان مشاهدة من تتحدث معه وأين تزوره. يجب عليك دائمًا اتخاذ إجراء لإخراج نفسك من الموقف إذا كان هناك شيء ما لا يبدو على ما يرام.

- افصل شخصيتك على الإنترنت عن الحياة الواقعية. يجب عدم استخدام اسم المستخدم وعنوان البريد الإلكتروني و “الاسم الحقيقي” وكلمة المرور وحتى بطاقة الائتمان الخاصة بك في أي مكان آخر في حياتك. قم بإنشاء حسابات ومعرفات جديدة تمامًا لنفسك إذا لزم الأمر. احصل على بطاقات خصم مسبقة الدفع غير قابلة للتحديد قبل القيام بأي عملية شراء. لا تستخدم أي شيء يمكن استخدامه لتحديد هويتك – سواء عبر الإنترنت أو في الحياة الواقعية.

- توظيف المراقبة النشطة لتحديد الهوية والسرقة المالية. تقدم العديد من خدمات الأمان عبر الإنترنت الآن حماية الهوية من أجل سلامتك. تأكد من الاستفادة من هذه الأدوات إذا تم توفيرها لك.

- تجنب تنزيلات ملفات الويب المظلمة صراحة. الخوف من الإصابة بالبرامج الضارة أعلى بشكل ملحوظ في المنطقة الخارجة عن القانون وهي الشبكة المظلمة. يمكن أن يساعدك فحص الملفات في الوقت الفعلي من أحد برامج مكافحة الفيروسات في التحقق من أي ملفات واردة في حالة اختيارك للتنزيل.

- قم بتعطيل ActiveX و Java في أي إعدادات شبكة متوفرة. تشتهر هذه الأطر بالتحقيق والاستغلال من قبل الأطراف الخبيثة. نظرًا لأنك تسافر عبر شبكة مليئة بالتهديدات المذكورة ، فسترغب في تجنب هذه المخاطر.

- استخدم حساب مستخدم محلي ثانوي غير إداري لجميع الأنشطة اليومية. سيكون للحساب الأصلي في معظم أجهزة الكمبيوتر أذونات إدارية كاملة بشكل افتراضي. يجب أن تستفيد معظم البرامج الضارة من هذا لتنفيذ وظائفها. على هذا النحو ، يمكنك إبطاء تقدم الاستغلال أو إيقافه عن طريق قصر الحساب قيد الاستخدام على الامتيازات الصارمة.

- قم دائمًا بتقييد الوصول إلى جهازك الذي يدعم Tor. احمِ أطفالك أو أفراد عائلتك الآخرين حتى لا يتعرضوا لخطر التعثر في شيء لا ينبغي لأحد رؤيته. قم بزيارة Deep Web إذا كنت مهتمًا ، ولكن لا تدع الأطفال في أي مكان بالقرب منها.

أرجو أن نكون قد وفقنا بهذا العمل و اتمنى ان تكونوا قد استفدتم منه.

مع تحيات فريق عمل تريند بى سى | Trend PC

يمكنك التعرف ايضاً علي أفضل 10 برامج لتجربة أفضل للالعاب

تابعونا علي فيس بوك Trend PC